Vérification avec WordPress :

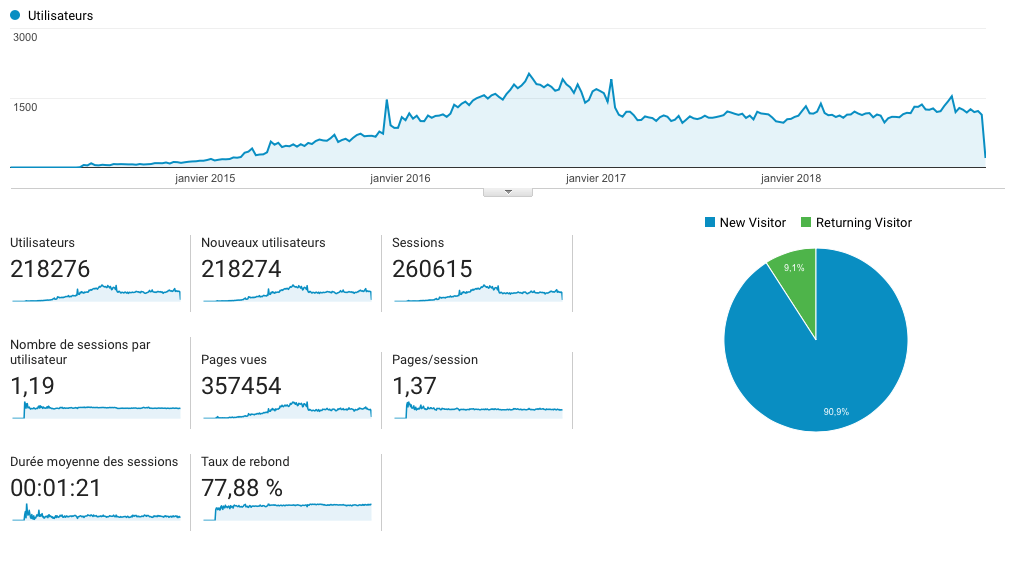

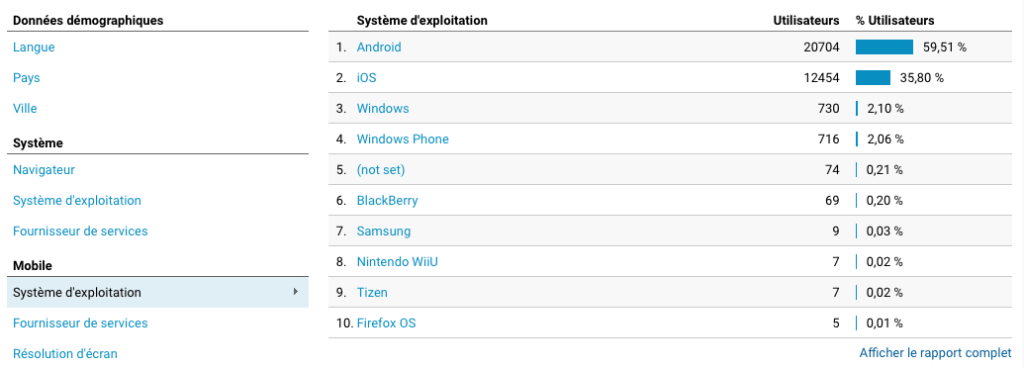

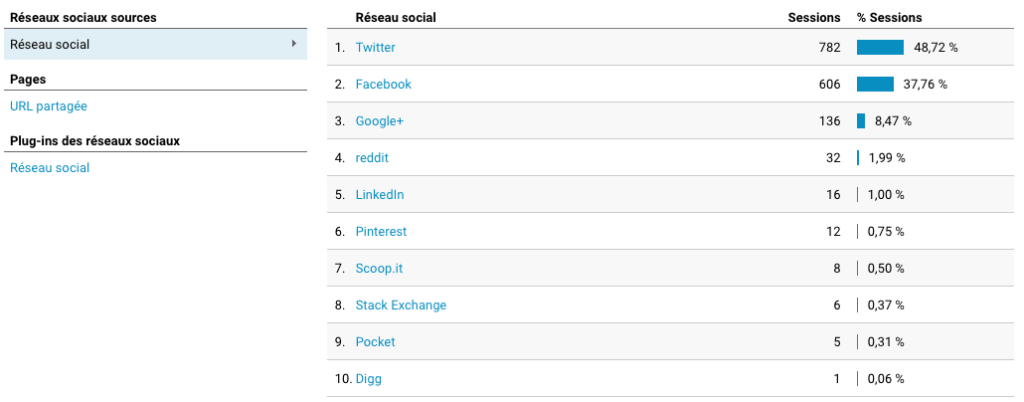

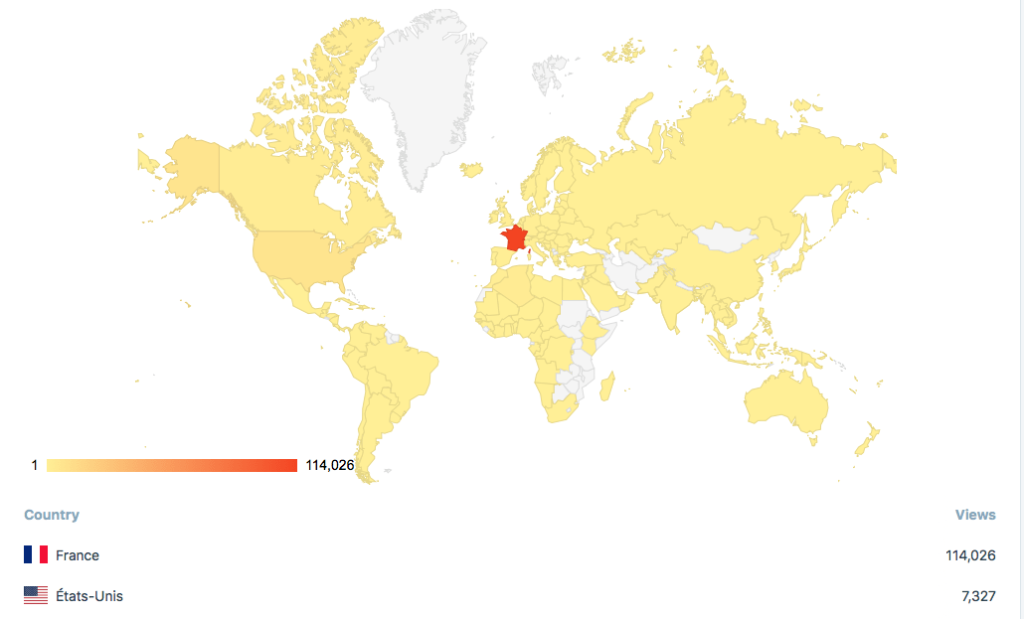

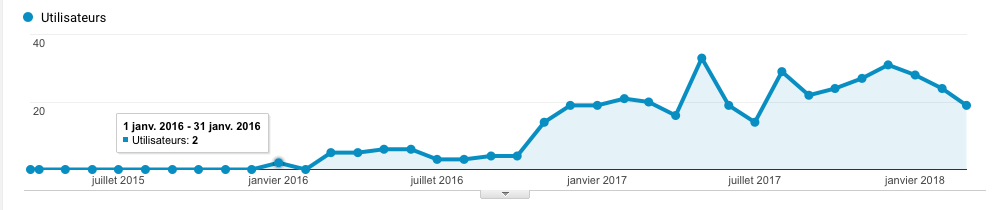

Bilan : Google Analytics de ce Blog.

Image

Répondre

Vérification avec WordPress :

Hier, grosse panne de Qwant : http://www.nicematin.com/technologie/qwant-le-moteur-de-recherche-nicois-subit-la-plus-grosse-panne-de-son-histoire-218982 . C’est un très bon moteur de recherche, ainsi que Qwant Junior : https://www.qwantjunior.com/?l=fr .

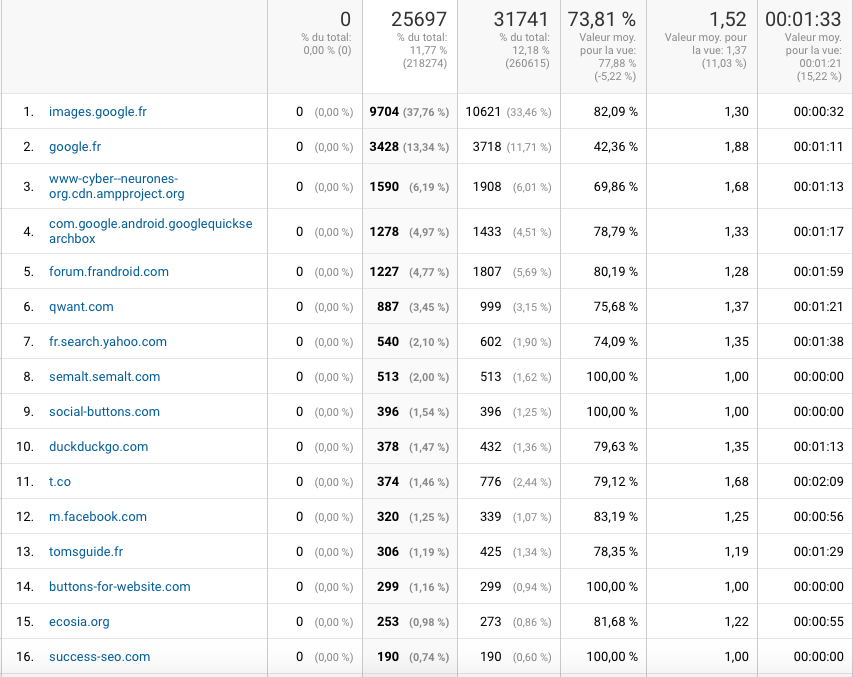

J’en profite donc pour afficher l’historique des visites via Qwant sur mon blog :

Il est encore très loin de Google qui représente plus de 75% du trafic … Courage !

Il est encore très loin de Google qui représente plus de 75% du trafic … Courage !

il est donc derrière Google, Bing, Yahoo, ….

La plus part des attaques sur mon WordPress proviennent de OVH :

Les signalement se font sur https://www.ovh.com/fr/abuse/ .

cat 37.59.162.147.txt | sed 's/:/ /g' | awk '{print $5 " " $16}' | sort -n | uniq -c

924 [08/May/2017 //www.cyber-neurones.org/wp-login.php"

8258 [09/May/2017 //www.cyber-neurones.org/wp-login.php"

J’ai 9182 attaques pour essayé de trouver les logins/password …

Merci OVH.